| Home | | | Short News | | | Long News | | | Long Reads | | | Support | | | Library |

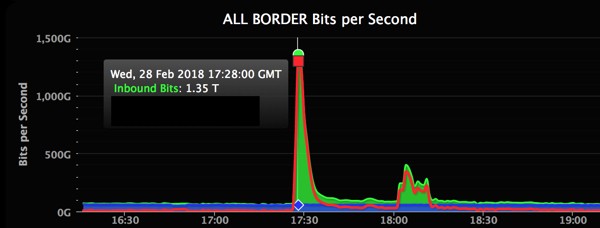

Интенсивность атаки, которой подвергся ресурс GitHub, достигала 1,35 Терабит/c. Злоумышленники применили ранее редко использовавшийся метод усиления атаки с помощью протокола UDP и системы кэширования Memcached.

Платформа для разработчиков GitHub объявила, что 28 февраля 2018 г. она подвергалась DDoS-атаке, сделавшей её недоступной для клиентов на непродолжительное время. На пике интенсивность атаки составляла 1,35 Терабит/с, что делает ее самой мощной в истории. Предыдущий рекорд — 1,1 Терабит/c.

Данные пользователей не пострадали и в принципе не подвергались угрозе, утверждают в GitHub.

Против платформы применили атаку, которую эксперты сервиса Cloudflare назвали Memcrashed. Она заключается в злоупотреблении функциями программного решения Memcached, используемого для кэширования данных в оперативной памяти, на системах, неизолированных от внешнего доступа из Сети и с открытыми портами UDP (конкретно злоумышленники использовали порт 11211).

«Фальсификация IP-адресов позволяет перенаправлять ответы на запросы к Memcached на другой адрес... и направлять на мишень атаки больше данных, чем исходило бы от нефальсифицированного источника запросов. Уязвимость, вызванную неправильными настройками..., можно назвать уникальной в своём классе, пскольку коэффициент усиления достигает 51000, то есть на каждый байт, отправленный злоумышленниками, приходится 51 килобайт, отправляемый на объект атаки», — говорится в описании, опубликованном на ресурсе githubengineering.com.

В той же публикации операторы платформы указывают, что в последние годы наращивали пропускную способность своих интернет-соединений, что позволило им избежать многочасового простоя.

«По-видимому, мы действительно наблюдали DDoS-атаку «исторических масштабов», хотя очевидно, что в ближайшие месяцы будет побит и этот рекорд, — считает Олег Галушкин, эксперт по информационной безопасности компании SEC Consult Services. — Кто и зачем ее произвел, можно только догадываться, но, похоже, речь идет о тестировании новой или, по крайней мере, редко использовавшейся прежде методики DDoS-атак. На это указывает, что объектом атаки была выбрана платформа, заведомо устойчивая к подобному воздействию. И тем не менее её удалось, хоть и не надолго, но вывести из строя».

В описании метода атаки, которое компания Cloudflare опубликовала буквально накануне удара по GitHub, отмечается, что владельцам серверов, на которых запущен Memcached, настоятельно рекомендуется деактивировать доступ UDP, если он специально не нужен для чего-либо, и изолировать серверы фаерволлами. Облачные операторы Digital Ocean, OVH, Linode и Amazon сообщили, что в своих ресурсах решили проблему с Memcached, так использовать их инфраструктуру для проведения подобных DDoS-атак у злоумышленников не получится.

19:45 |

||

17:45 |

||

14:45 |

||

12:45 |

||

11:45 |

||

09:45 |

||

09:45 |

||

19:45 |

||

18:45 |

||

16:45 |

||

15:45 |

||

14:45 |

||

13:45 |

||

10:45 |

||

10:45 |

||

09:45 |

||

19:45 |

||

19:45 |

| Home | | | Short News | | | Long News | | | Long Reads | | | Support | | | Library | | | Blogs | | | Links |