| Home | | | Short News | | | Long News | | | Long Reads | | | Support | | | Library |

Эксперты ESET изучили 17 наборов вредоносных компонентов, которые APT-группы применяли для атак на физически изолированные системы SCADA и АСУ ТП. Как оказалось, все эти фреймворки заточены под Windows, а для вывода данных из закрытой сети используют USB-накопители.

Изоляция SCADA, АСУ ТП или ОТ-инфраструктуры от корпоративной среды и интернета — традиционная мера защиты объектов КИИ от киберугроз. Однако «воздушная прослойка» никогда не обеспечивала полной безопасности, хотя и усложняла взлом критически важных систем.

Связь с изолированной сетью обычно осуществляется с помощью физического устройства — USB-флешки или внешнего жесткого диска. Как оказалось, авторы шпионских атак на КИИ на протяжении15 лет использовали именно этот вектор для проникновения в интересующие их закрытые системы.

Проведенное в ESET исследование показало, что не менее 75% фреймворков для атак на изолированные сети полагаются на вредоносный файл LNK (вспомним Stuxnet) либо AutoRun, записанный на флешку. Зловред при этом может использоваться не только для компрометации целевой системы, но и для дальнейшего продвижения по закрытой сети.

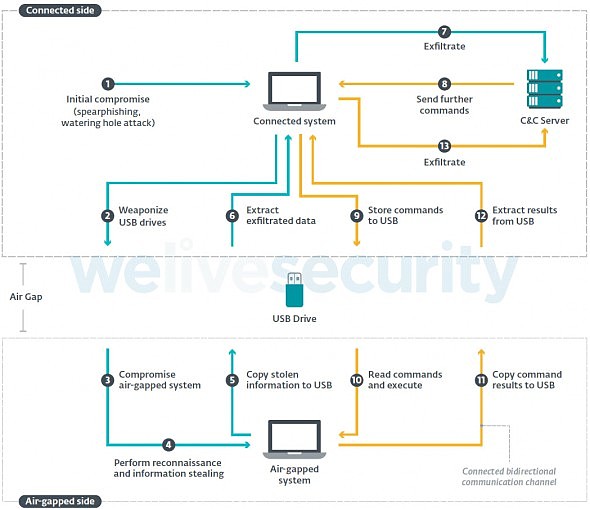

Основным отличительным признаком инструментов атаки, изученных в ESET, является способ заражения USB-накопителя, поэтому эксперты условно разделили фреймворки на две группы — работающие в системе, обеспечивающей связь с изолированной сетью, и работающие офлайн. Первые после установки развертывают вредоносный компонент, который отслеживает подключение флешки и автоматом внедряет в нее код для взлома системы, отделенной «воздушным зазором».

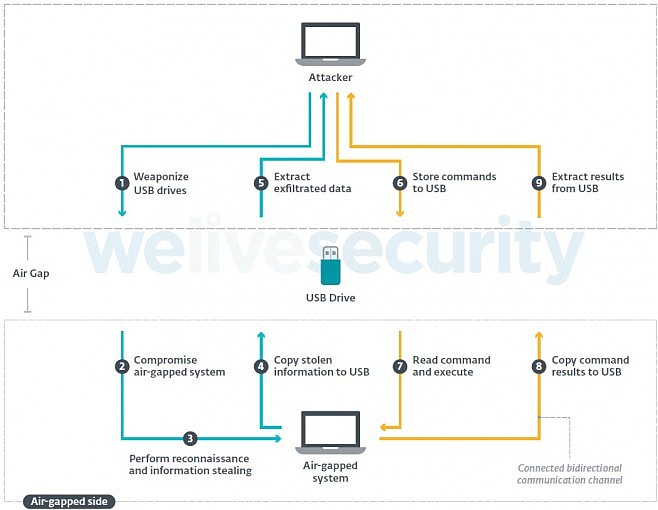

Офлан-фреймворки (Brutal Kangaroo, USBThief, ProjectSauron) предполагают использование заранее подготовленной флешки, способной обеспечить автору атаки бэкдор.

Большинство изученных инструментов обеспечивает атакующему одностороннюю связь с целевой системой — для вывода данных. Наиболее продвинутые фреймворки могут поддерживать и обратную связь (на рисунках показано желтыми стрелками).

Некоторые фреймворки, рассмотренные в ESET (полный список см. в полнотекстовом PDF-отчете):

По данным «Лаборатории Касперского», в настоящее время вредоносные USB-устройства — вторая по значимости киберугроза для АСУ ТП (после атак из интернета). Эксперты также отметили растущий интерес APT-групп к таким объектам: раньше они ежегодно фиксировали в этой сфере единичные целевые атаки, теперь счет идет на десятки.

19:45 |

||

17:45 |

||

14:45 |

||

12:45 |

||

11:45 |

||

09:45 |

||

09:45 |

||

19:45 |

||

18:45 |

||

16:45 |

||

15:45 |

||

14:45 |

||

13:45 |

||

10:45 |

||

10:45 |

||

09:45 |

||

19:45 |

||

19:45 |

| Home | | | Short News | | | Long News | | | Long Reads | | | Support | | | Library | | | Blogs | | | Links |